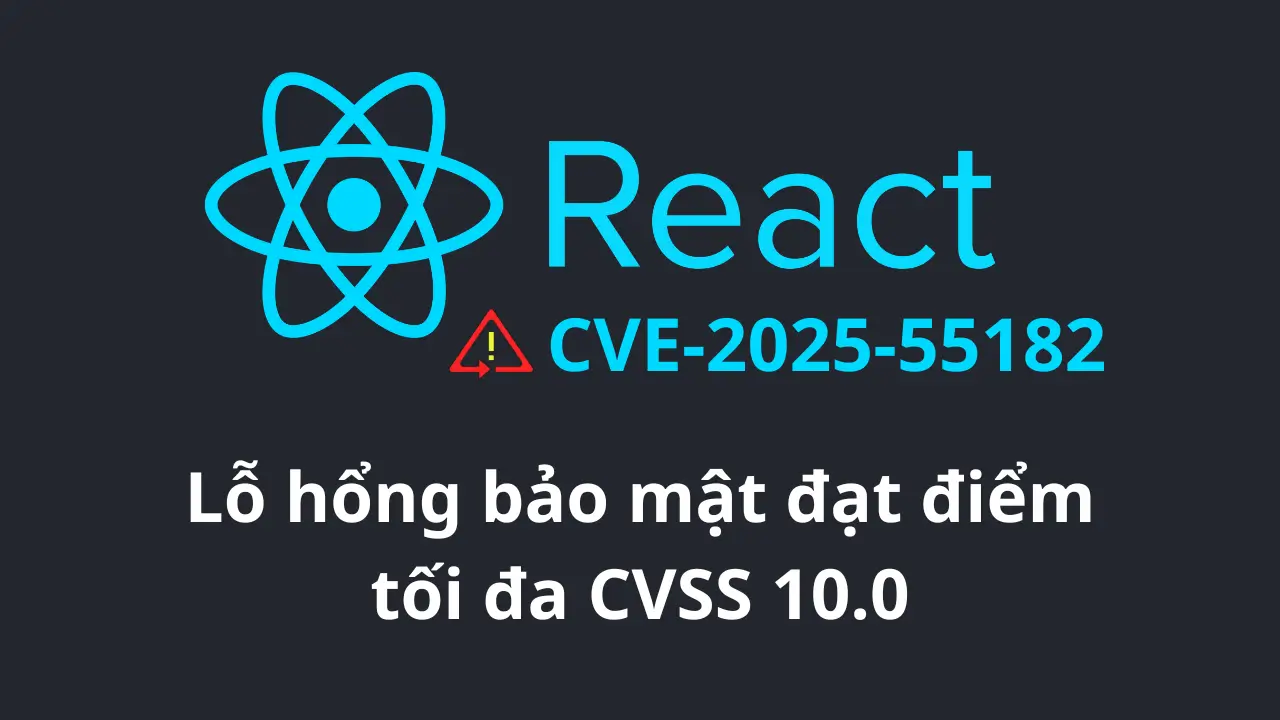

Đội ngũ React vừa công bố một lỗ hổng bảo mật ở mức độ Nghiêm trọng (Critical) với điểm số CVSS tối đa 10.0 trong cơ chế xử lý dữ liệu của React Server Components (RSC). Lỗ hổng, được định danh CVE-2025-55182, cho phép kẻ tấn công không cần xác thực thực thi mã tùy ý từ xa (Unauthenticated Remote Code Execution – RCE) trên máy chủ. Tất cả các ứng dụng sử dụng RSC, bao gồm các framework phổ biến như Next.js, được khuyến cáo nâng cấp ngay lập tức để ngăn chặn nguy cơ bị tấn công.

RCE Thông Qua Cơ Chế Server Function

Lỗ hổng bảo mật này nằm trong cách React xử lý việc giải mã hóa dữ liệu (deserialization) được gửi đến các Server Function một tính năng của React Server Components.

Bản chất và Tác động

- Điểm yếu: Lỗ hổng xuất phát từ việc xử lý không an toàn các payload (gói dữ liệu) đến từ yêu cầu HTTP. React dịch yêu cầu này thành lệnh gọi hàm trên máy chủ, và kẻ tấn công có thể tạo ra một yêu cầu HTTP độc hại để chèn mã vào quá trình này.

- Khai thác: Kẻ tấn công không cần xác thực (unauthenticated) có thể gửi yêu cầu đến bất kỳ điểm cuối (endpoint) Server Function nào, và khi React giải mã hóa payload, nó sẽ thực thi mã độc trên máy chủ.

- Phạm vi bị ảnh hưởng rộng: Ngay cả khi ứng dụng của bạn không triển khai bất kỳ Server Function nào, hệ thống vẫn có nguy cơ bị khai thác nếu ứng dụng hỗ trợ và sử dụng các gói liên quan đến React Server Components.

Mức độ Nghiêm Trọng (CVSS 10.0):

Việc được đánh giá điểm CVSS tối đa 10.0 khẳng định đây là một trong những lỗ hổng nguy hiểm nhất, cho phép thực thi mã độc từ xa mà không cần bất kỳ thông tin đăng nhập nào.

Các Phiên Bản Bị Ảnh Hưởng và Bản Vá Bảo Mật

Lỗ hổng này ảnh hưởng đến các gói cốt lõi chịu trách nhiệm cho việc truyền tải dữ liệu RSC:

| Gói Bị Ảnh Hưởng | Phiên bản Bị Ảnh Hưởng | Phiên bản Đã Vá Lỗi (Khuyến nghị Nâng cấp) |

|---|---|---|

react-server-dom-webpack |

19.0.0, 19.1.0, 19.1.1, 19.2.0 | 19.0.1, 19.1.2, 19.2.1 |

react-server-dom-parcel |

19.0.0, 19.1.0, 19.1.1, 19.2.0 | 19.0.1, 19.1.2, 19.2.1 |

react-server-dom-turbopack |

19.0.0, 19.1.0, 19.1.1, 19.2.0 | 19.0.1, 19.1.2, 19.2.1 |

Lưu ý quan trọng: Lỗ hổng này cũng ảnh hưởng đến các Framework lớn sử dụng RSC, đáng chú ý nhất là Next.js (tạo ra lỗ hổng CVE-2025-66478 tương ứng). Các nhà phát triển Next.js cũng cần nâng cấp lên các phiên bản đã vá lỗi (ví dụ: Next.js 16.0.7, 15.5.7).

Hành Động Khẩn Cấp Dành Cho Nhà Phát Triển

Để bảo vệ ứng dụng, hành động duy nhất và cấp thiết nhất là nâng cấp ngay lập tức.

Kiểm tra Điều kiện Ảnh Hưởng

Ứng dụng của bạn bị ảnh hưởng nếu:

- Bạn đang sử dụng một Framework hỗ trợ React Server Components (như Next.js App Router, Waku, hoặc các plugin RSC của Vite/Parcel).

- Bạn đang sử dụng các phiên bản của gói

react-server-dom-*được liệt kê là bị ảnh hưởng.

Lưu ý: Nếu ứng dụng React của bạn chỉ chạy hoàn toàn phía client (Client-Side Rendering) mà không sử dụng Server Components, bạn không bị ảnh hưởng.

Hướng Dẫn Nâng Cấp

Hãy cập nhật các gói liên quan đến React và React DOM lên phiên bản đã được vá lỗi:

# Nâng cấp lên phiên bản vá lỗi mới nhất của nhánh 19.2

npm install react@19.2.1 react-dom@19.2.1

# HOẶC

yarn upgrade react@19.2.1 react-dom@19.2.1Lỗ hổng CVSS 10.0 trong React Server Components không chỉ là một vấn đề kỹ thuật thông thường mà là một mối đe dọa an ninh mạng nghiêm trọng đối với toàn bộ hệ sinh thái React. Việc đạt điểm số tối đa cho thấy đây là một “cửa sau” dễ dàng và cực kỳ nguy hiểm, cho phép kẻ tấn công giành quyền kiểm soát máy chủ mà không cần bất kỳ rào cản nào.

Sự nhanh chóng trong việc phản ứng của đội ngũ React (phát hành bản vá 19.2.1) là đáng khen ngợi. Tuy nhiên, trách nhiệm cuối cùng thuộc về các nhà phát triển. Việc trì hoãn nâng cấp không phải là một lựa chọn. Hãy ưu tiên việc vá lỗi này lên hàng đầu để đảm bảo an toàn cho dữ liệu người dùng và sự ổn định của hệ thống.

Kiểm tra phiên bản, nâng cấp lên bản vá mới nhất, và triển khai lại ứng dụng của bạn, thông tin chính thức tại Critical Security Vulnerability in React Server Components