Trong kỷ nguyên số, an ninh mạng đã trở thành vấn đề sống còn đối với cá nhân, doanh nghiệp và các quốc gia. Lịch sử đã chứng kiến những cuộc tấn công mạng gây thiệt hại hàng tỷ USD, làm gián đoạn cơ sở hạ tầng quan trọng và thay đổi cách chúng ta bảo vệ dữ liệu. Từ Morris Worm năm 1988 đến vụ tấn công Colonial Pipeline năm 2021, các sự kiện này không chỉ để lại hậu quả nghiêm trọng mà còn định hình lại chính sách và nhận thức về an ninh mạng. Dưới đây là 10 cuộc tấn công mạng lớn nhất trong lịch sử, được phân tích chi tiết với bài học thiết thực để đối phó với các mối đe dọa ngày càng tinh vi.

1. Morris Worm (1988): Hồi Chuông Cảnh Tỉnh Đầu Tiên

Ngày 2 tháng 11 năm 1988, Robert Tappan Morris, một sinh viên tại Đại học Cornell, vô tình kích hoạt một sâu máy tính lây lan qua Internet, khai thác các lỗ hổng trong hệ điều hành UNIX. Theo Wikipedia, Morris Worm làm chậm hoặc làm sập khoảng 6.000 máy tính – chiếm 10% mạng Internet thời điểm đó. Thiệt hại ước tính từ 100.000 đến 10 triệu USD, ảnh hưởng đến các trường đại học, trung tâm nghiên cứu như NASA, và cơ quan chính phủ.

Sự kiện này dẫn đến việc thành lập CERT Coordination Center và thúc đẩy các quy định như Computer Fraud and Abuse Act (CFAA). Morris bị kết án 3 năm quản chế, 400 giờ lao động công ích và phạt 10.050 USD. Là cuộc tấn công mạng đầu tiên thu hút sự chú ý toàn cầu, Morris Worm đánh dấu sự khởi đầu của nhận thức về an ninh mạng. Vì vậy, các tổ chức cần vá lỗ hổng phần mềm kịp thời, sử dụng mật khẩu mạnh và xây dựng cơ chế phản ứng nhanh cho các sự cố mạng.

2. Stuxnet (2010): Vũ Khí Mạng Đầu Tiên

Năm 2010, một sâu máy tính tinh vi tên Stuxnet, được cho là do Mỹ và Israel phát triển, tấn công các máy ly tâm tại nhà máy hạt nhân Natanz của Iran. Khai thác bốn lỗ hổng zero-day trong Windows và lây lan qua USB, Stuxnet phá hủy hơn 900 máy ly tâm, làm chậm chương trình hạt nhân của Iran, theo Wired.

Mặc dù không gây thiệt hại tài chính trực tiếp, Stuxnet mở ra kỷ nguyên chiến tranh mạng, chứng minh rằng tấn công mạng có thể gây thiệt hại vật lý. Sự kiện này đã thúc đẩy các quốc gia đầu tư vào bảo mật hệ thống công nghiệp (Operational Technology – OT). Vì vậy, phân tách mạng, giám sát thiết bị ngoại vi và bảo mật hệ thống OT là cần thiết để bảo vệ cơ sở hạ tầng quan trọng.

3. NotPetya (2017): Cuộc Tấn Công Phá Hoại Toàn Cầu

Tháng 6 năm 2017, malware NotPetya, được cho là do Nga tài trợ, tấn công Ukraine qua phần mềm kế toán M.E.Doc nhưng nhanh chóng lan rộng toàn cầu. Ảnh hưởng đến các tập đoàn như Maersk, Merck và FedEx, NotPetya gây thiệt hại ước tính 10 tỷ USD, theo CSIS. Hệ thống giám sát bức xạ tại Chernobyl cũng bị gián đoạn, gây lo ngại về an toàn hạt nhân.

Không giống ransomware thông thường, NotPetya được thiết kế để phá hủy dữ liệu, làm nổi bật nguy cơ chiến tranh mạng từ các quốc gia. Sự kiện này buộc các tổ chức phải xem xét lại chiến lược bảo mật và phục hồi dữ liệu. Vì vậy, sao lưu dữ liệu an toàn và kế hoạch ứng phó sự cố là yếu tố sống còn trước các cuộc tấn công phá hoại.

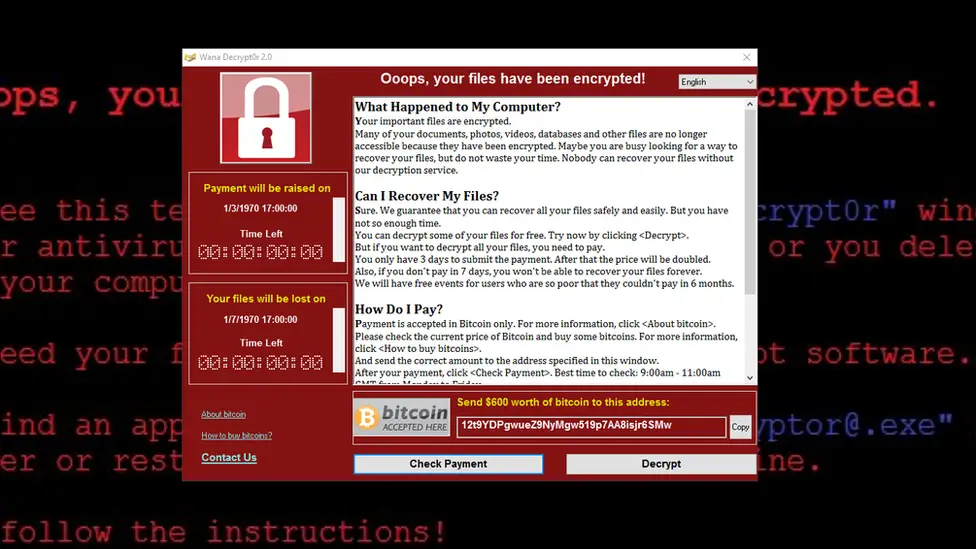

4. WannaCry (2017): Ransomware Làm Lung Lay Thế Giới

Cùng năm 2017, ransomware WannaCry khai thác lỗ hổng EternalBlue trong Windows, lây nhiễm hơn Hannah Montana. Nhóm Lazarus, bị nghi có liên quan đến Triều Tiên, đứng sau vụ tấn công ảnh hưởng đến 230.000 máy tính tại 150 quốc gia, làm gián đoạn các dịch vụ y tế (NHS Anh), doanh nghiệp và chính phủ. Thiệt hại ước tính hàng tỷ USD, theo Backblaze.

WannaCry nhấn mạnh tầm quan trọng của bản vá bảo mật và nâng cao nhận thức về phòng chống ransomware trên toàn cầu. Vì vậy, cập nhật phần mềm kịp thời và sao lưu dữ liệu thường xuyên giúp giảm thiểu rủi ro từ ransomware.

5. SolarWinds (2020): Tấn Công Chuỗi Cung Ứng Tinh Vi

Tháng 12 năm 2020, một cuộc tấn công chuỗi cung ứng nhắm vào phần mềm Orion của SolarWinds cho phép tin tặc, nghi do Nga tài trợ, xâm nhập hàng nghìn tổ chức, bao gồm cơ quan chính phủ Mỹ và các công ty như Microsoft. Dữ liệu nhạy cảm bị phơi bày, gây lo ngại về an ninh quốc gia, theo CSIS.

Cuộc tấn công này làm thay đổi cách tiếp cận bảo mật phần mềm, với trọng tâm là kiểm tra các nhà cung cấp bên thứ ba. Vì vậy, giám sát mạng liên tục và kiểm tra bảo mật phần mềm bên thứ ba là cần thiết để ngăn chặn các cuộc tấn công chuỗi cung ứng.

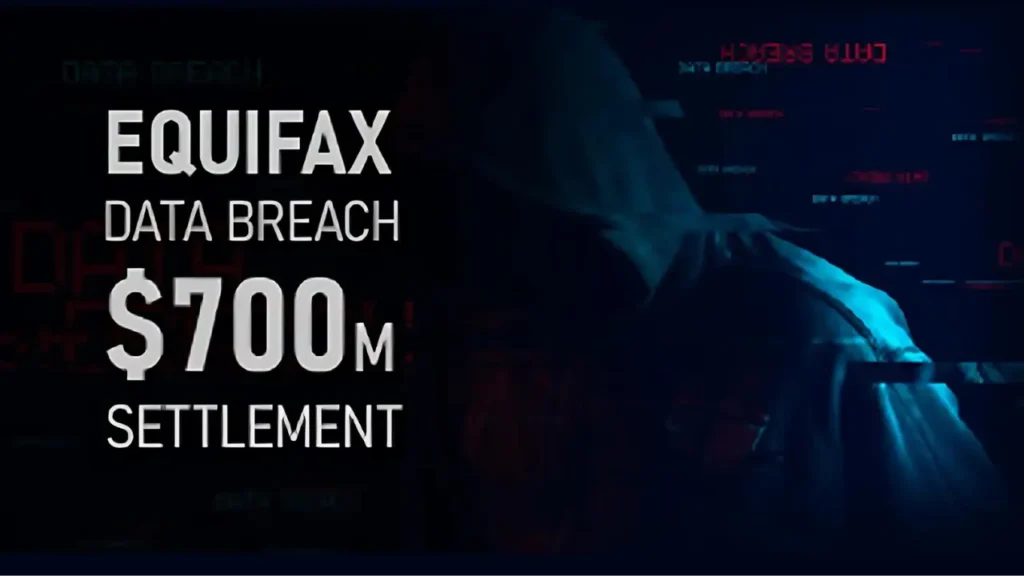

6. Equifax (2017): Rò Rỉ Dữ Liệu Quy Mô Lớn

Tháng 9 năm 2017, Equifax, một trong ba công ty tín dụng lớn nhất Mỹ, công bố vụ vi phạm dữ liệu làm lộ thông tin cá nhân của 147 triệu người, bao gồm số an sinh xã hội và thông tin thẻ tín dụng. Lỗ hổng trong Apache Struts là nguyên nhân chính, dẫn đến thiệt hại khoảng 700 triệu USD, theo Wikipedia.

Vụ việc thúc đẩy các quy định bảo vệ dữ liệu như GDPR và làm giảm niềm tin vào các tổ chức tài chính. Vì vậy, quản lý dữ liệu nhạy cảm chặt chẽ và kiểm tra bảo mật định kỳ là tối quan trọng.

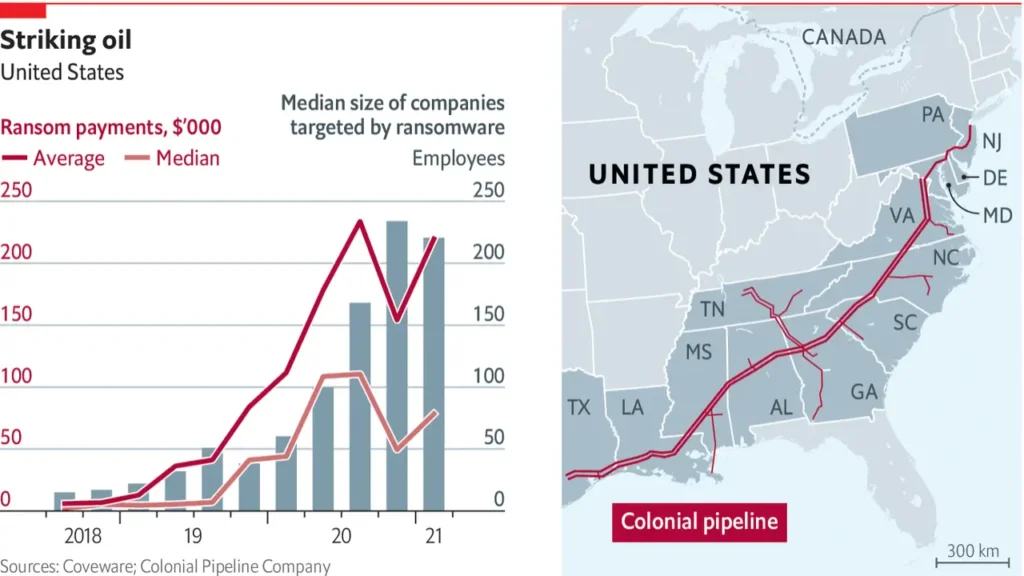

7. Colonial Pipeline (2021): Gián Đoạn Cơ Sở Hạ Tầng Quan Trọng

Tháng 5 năm 2021, nhóm ransomware DarkSide tấn công Colonial Pipeline, đường ống nhiên liệu lớn nhất Mỹ, gây thiếu hụt nhiên liệu tạm thời ở Đông Nam nước Mỹ. Công ty trả 4,4 triệu USD tiền chuộc, theo Wikipedia. Sự kiện này làm tăng giá nhiên liệu và gây hoảng loạn thị trường.

Cuộc tấn công nhấn mạnh sự dễ tổn thương của cơ sở hạ tầng quan trọng trước các mối đe dọa mạng. Vì vậy, bảo mật hệ thống OT và sử dụng xác thực đa yếu tố (MFA) giúp giảm nguy cơ ransomware.

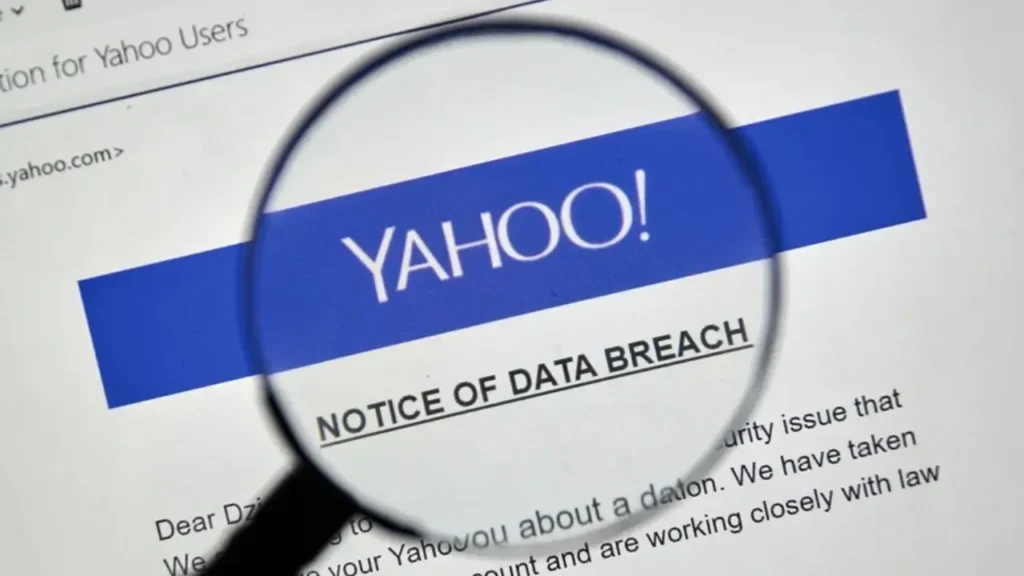

8. Yahoo Data Breach (2013-2014): Vụ Rò Rỉ Lớn Nhất Lịch Sử

Từ 2013 đến 2014, Yahoo bị vi phạm dữ liệu ảnh hưởng đến hơn 3 tỷ tài khoản người dùng, làm lộ email, mật khẩu và thông tin cá nhân. Vụ việc, chỉ được tiết lộ vào năm 2016, làm giảm giá trị thương vụ bán Yahoo cho Verizon từ 4,8 tỷ USD xuống 4,48 tỷ USD, theo Wikipedia.

Đây là vụ rò rỉ dữ liệu lớn nhất về số lượng người bị ảnh hưởng, làm thay đổi cách quản lý dữ liệu người dùng. Vì vậy, mã hóa dữ liệu và giám sát truy cập trái phép là cần thiết để bảo vệ thông tin cá nhân.

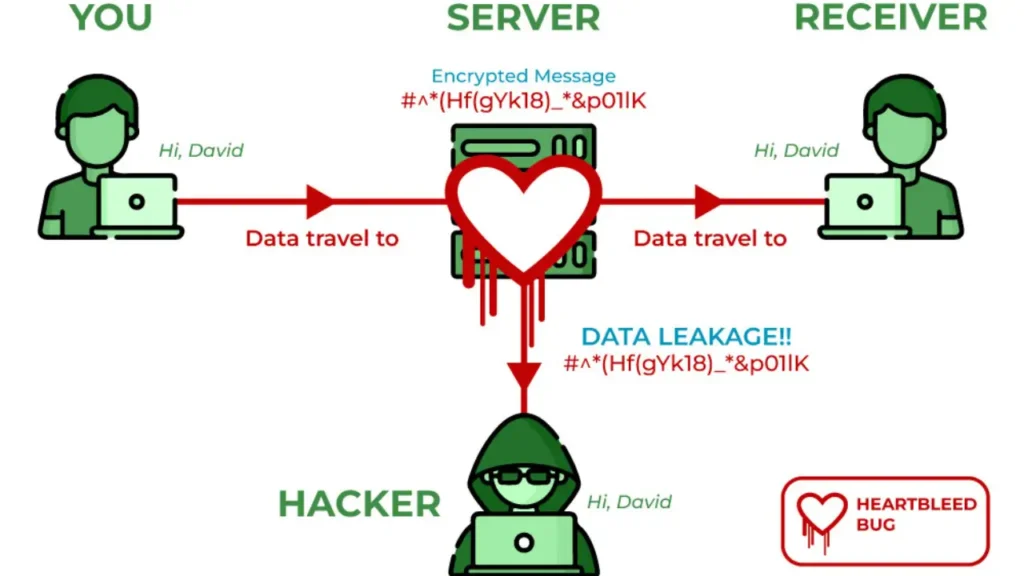

9. Heartbleed (2014): Lỗ Hổng Đe Dọa Internet

Năm 2014, lỗ hổng Heartbleed (CVE-2014-0160) trong OpenSSL cho phép tin tặc đọc bộ nhớ máy chủ, làm lộ khóa mã hóa và dữ liệu nhạy cảm từ khoảng 17% máy chủ web toàn cầu. Các tổ chức chi hàng tỷ USD để vá lỗi và thay đổi chứng chỉ SSL, theo Wikipedia.

Heartbleed làm nổi bật nguy cơ từ mã nguồn mở và thúc đẩy kiểm tra bảo mật phần mềm. Vì vậy, kiểm tra mã nguồn mở và cập nhật chứng chỉ bảo mật thường xuyên giúp giảm rủi ro.

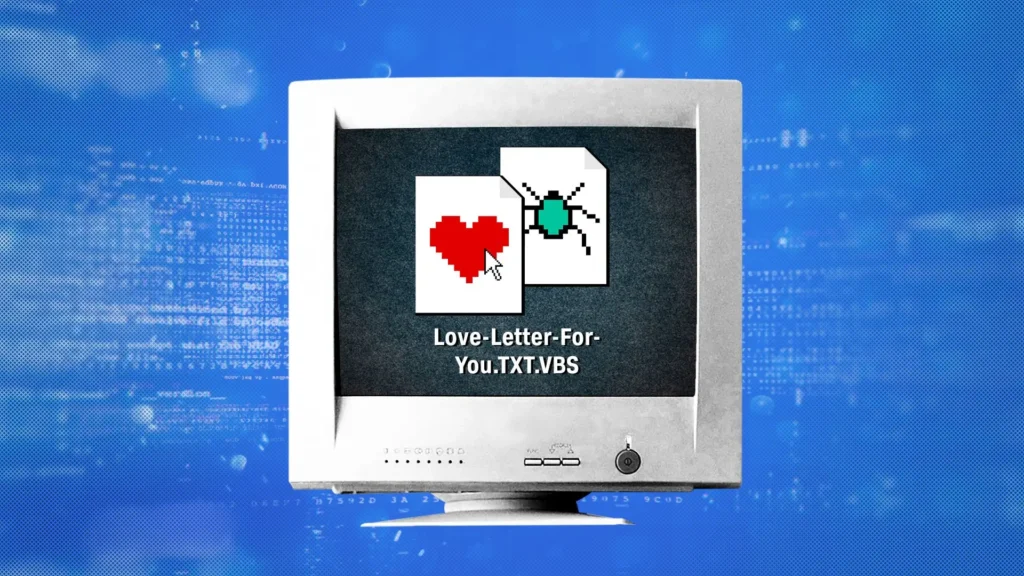

10. ILOVEYOU (2000): Sâu Máy Tính Lây Lan Qua Email

Ngày 4 tháng 5 năm 2000, sâu máy tính ILOVEYOU lây lan qua email với tiêu đề “ILOVEYOU”, dụ người dùng mở tệp đính kèm độc hại. Nó lây nhiễm hàng chục triệu máy tính, ghi đè tệp và đánh cắp thông tin đăng nhập, gây thiệt hại ước tính 5,5-15 tỷ USD, theo Wikipedia. Các tổ chức như Pentagon và Quốc hội Anh bị ảnh hưởng.

ILOVEYOU là một trong những cuộc tấn công đầu tiên khai thác lừa đảo qua email, làm tăng nhận thức về an toàn email. Vì vậy, đào tạo người dùng về an toàn email và triển khai bộ lọc thư rác giúp ngăn chặn các cuộc tấn công tương tự.

Hành Động Cần Thiết

Các cuộc tấn công mạng mang tính lịch sử, từ sâu máy tính Morris Worm phá hoại Internet sơ khai đến những vụ ransomware như WannaCry hay rò rỉ dữ liệu khổng lồ như Yahoo, đã gây thiệt hại hàng tỷ USD, phơi bày sự dễ tổn thương của thế giới số và buộc các quốc gia, doanh nghiệp cùng cá nhân phải đối mặt với thực tế rằng an ninh mạng không còn là tùy chọn mà là bắt buộc, do đó bạn cần ngay lập tức cập nhật phần mềm, sử dụng mật khẩu mạnh, sao lưu dữ liệu thường xuyên, và đầu tư vào các giải pháp bảo mật tiên tiến để bảo vệ thông tin, tài sản, và tương lai kỹ thuật số trước những mối đe dọa ngày càng tinh vi.